Celem jest ustalenie sprawców i/lub skutków i zasięgu włamania poprzez analizę śladów włamania oraz zebranie dowodów i wdrożenie mechanizmów minimalizujących ryzyko włamania w przyszłości.

Projekty realizowane przez doświadczonych i profesjonalnych inżynierów bezpieczeństwa posiadających liczne certyfikaty, m.in. CHFI , CEH, CPTE, OSCP, OSCE jak również doświadczenie w zakresie zabezpieczania systemów, administracji systemami oraz programowania.

Ryzyka naruszenia bezpieczeństwa wynikające ze zidentyfikowanych podatności określane są wg uznanego na świecie standardu CVSS.

Korzyści:

- Podniesienie poziomu bezpieczeństwa danych prhttp://optimapartners.pl/pl/projekty/projektyzetwarzanych w systemach IT.

- Minimalizacja ryzyka włamania lub cyberataku.

- Wykrycie aktualnych podatności, luk, błędów w oprogramowaniu i systemach zanim zrobią to cyberprzestępcy.

- Praktyczne, wdrażalne i efektywne kosztowo rekomendacje (quick wins).

- Spełnienie międzynarodowych norm i standardów (ISO 27001, OWASP, OSSTMM, PCI DSS).

- Możliwość uniknięcia strat finansowych, wizerunkowych oraz konsekwencji prawnych.

Korzyści:

- Podniesienie poziomu bezpieczeństwa danych przetwarzanych w systemach IT.

- Minimalizacja ryzyka włamania lub cyberataku.

- Wykrycie aktualnych podatności, luk, błędów w oprogramowaniu i systemach zanim zrobią to cyberprzestępcy.

- Praktyczne, wdrażalne i efektywne kosztowo rekomendacje (quick wins).

- Spełnienie międzynarodowych norm i standardów (ISO 27001, OWASP, OSSTMM, PCI DSS).

- Możliwość uniknięcia strat finansowych, wizerunkowych oraz konsekwencji prawnych.

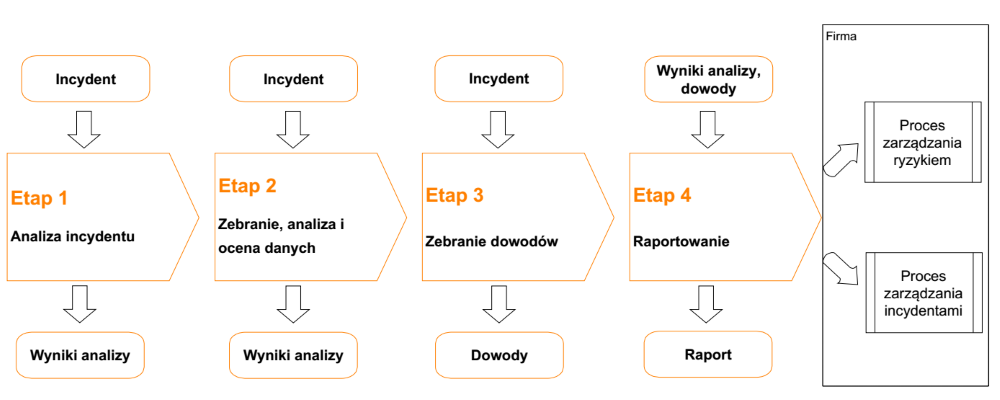

Podejście

Narzędzia

Do realizacji analiz wykorzystujemy sprawdzone narzędzia zarówno komercyjne jak również tworzone przez naszych inżynierów bezpieczeństwa. Nasze narzędzia są projektowane i tworzone pod konkretne systemy i zadania, tak, aby zapewnić ich najwyższą skuteczność.

Raport

Wyniki prac opisywane są szczegółowo w raporcie, który z reguły składa się z następujących części:

- Streszczenie

- Szczegółowe wyniki, obejmujące:

- Zakres

- Wyniki analizy śladów włamania

- Zebrane dowody

- Rekomendacje

Wyniki są szczegółowo prezentowane i omawiane na spotkaniach z Klientami.

Wdrożenie rekomendacji

Dodatkowo oferujemy wsparcie we wdrożeniu rekomendacji, dostęp do naszych inżynierów bezpieczeństwa oraz baz wiedzy.